IT-Management und Informationssicherheit

In einer Zeit der technologischen Entwicklung, in der die Anforderungen an die IT-Organisationen wachsen und sich stetig ändern, fehlt meist ein Überblick über die angebotenen IT-Services. Das IT-Management muss sich dieser Herausforderung stellen. Es gilt die wertschöpfenden Geschäftsprozesse optimal durch das IT-Service-Angebot zu unterstützen. Kurzum: die

IT-Services beherrschbar und sicher machen – Freiräume für Innovationen schaffen!

Der Weg zum Ziel - wie sich die IT-Abteilung selbst darstellen kann.

Aufnahme IST-Situation

- Analyse des IST-Zustandes / Reifegrad

- Maßnahmenkatalog für die Weiterentwicklung oder Neugestaltung

Strategische Dokumentation

- IT-Strategieentwicklung und Evaluierung

- IT-Strategie / IT-Leitbild / IT-Rahmenkonzept

Implementierung, Betrieb und Optimierung

- IT-Governance-und Compliance-Strukturen

- Schulungen / Sensibilisierungsmaßnahmen

Komplexe IT-Leistungserbringung - ein IT-Service-Katalog schafft Transparenz.

Aufnahme IST-Zustand

- Analyse aktuelle Servicelandschaft

- Aufnahme / Analyse von Kundenfachanforderungen

Dokumentation

- IT-Service-Portfolio / IT-Service-Landkarte

- IT-Service-Katalog / IT-Leistungs-Katalog

Implementierung, Betrieb und Optimierung

- Pflege des IT-Service-Portfolios

- Integration des IT-Service-Katalogs im Betrieb

Verbesserte Dokumentation - IT-Betrieb mit standardisierten Abläufen steuern.

Aufnahme IST-Zustand

- Analyse aktuelle Prozesslandschaft

- Definition / Konzeption IT-Prozesse

Dokumentation

- Modellierung IT-Prozessmodelle / IT-Prozesslandkarte

- Dokumentation IT-Prozesse / zugehöriger Dokumente

Implementierung, Betrieb und Optimierung

- Konzeption / Einführung IT-Prozesse

- Pflege des IT-Prozessmodells zur Qualitätssicherung

Suche nach Informationen - IT-Dokumentation: einfach, transparent und flexibel.

Aufnahme IST-Situation

- Aufnahme IST-Zustand der IT-Landschaft / IT-Dokumentation

- Erstellung eines priorisierten Maßnahmenkataloges

Technische Dokumentation

- Visualisierung technischer Strukturen und Abhängigkeiten

- Machbarkeitsstudien und technischen Fachkonzepten

Implementierung, Betrieb und Optimierung

- Evaluierung geeigneter Tools

- Unterstützung des IT-Betriebs

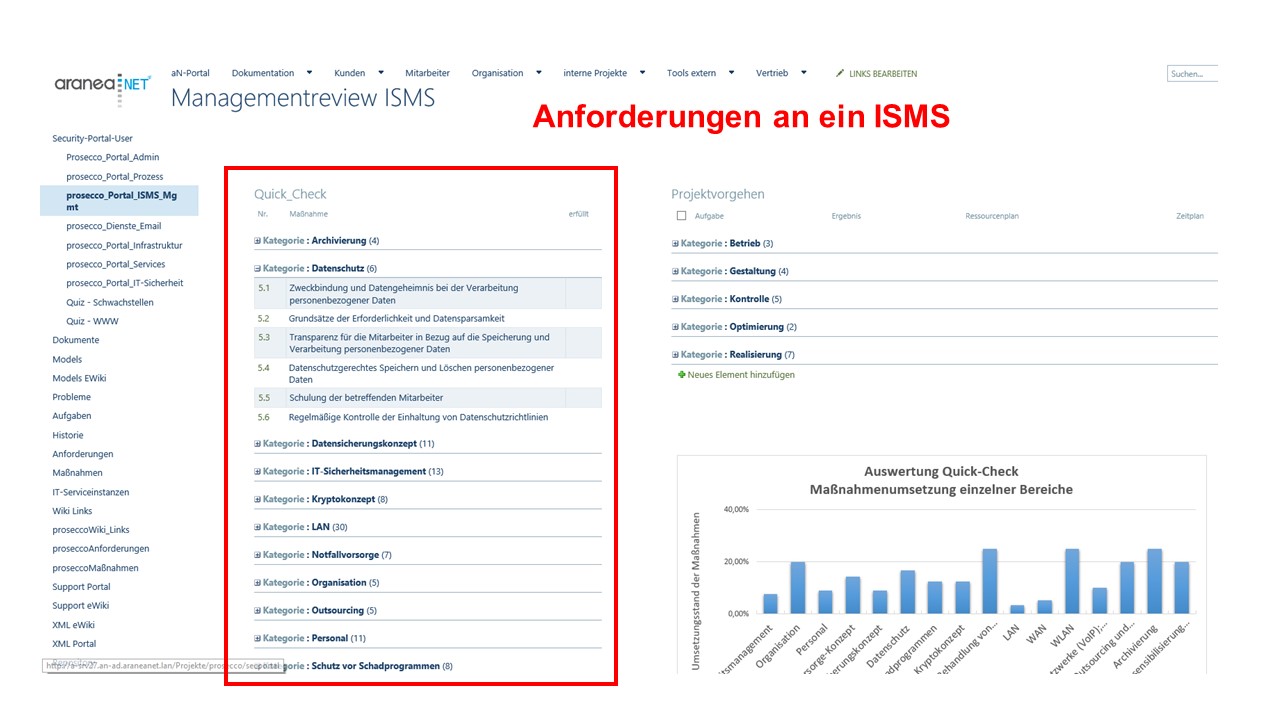

Steigende Anforderungen - Informationssicherheitsmanagement gibt Struktur.

Aufnahme IST-Zustand

- Aufnahme IST-Zustand /IST-SOLL-Vergleich

- Ermittlung des Sicherheits-Niveaus (BSI und ISACA)

- Ausarbeitung priorisierter Maßnahmenkatalog

Dokumentation

- Dokumentation von Informationssicherheitsprozessen

- technische und strategische Sicherheitskonzepte

- sicherheitsrelevante Dokumentationen z.B.: Leitlinien

Implementierung, Betrieb und Optimierung

- ganzheitliches Informationssicherheitsmanagement

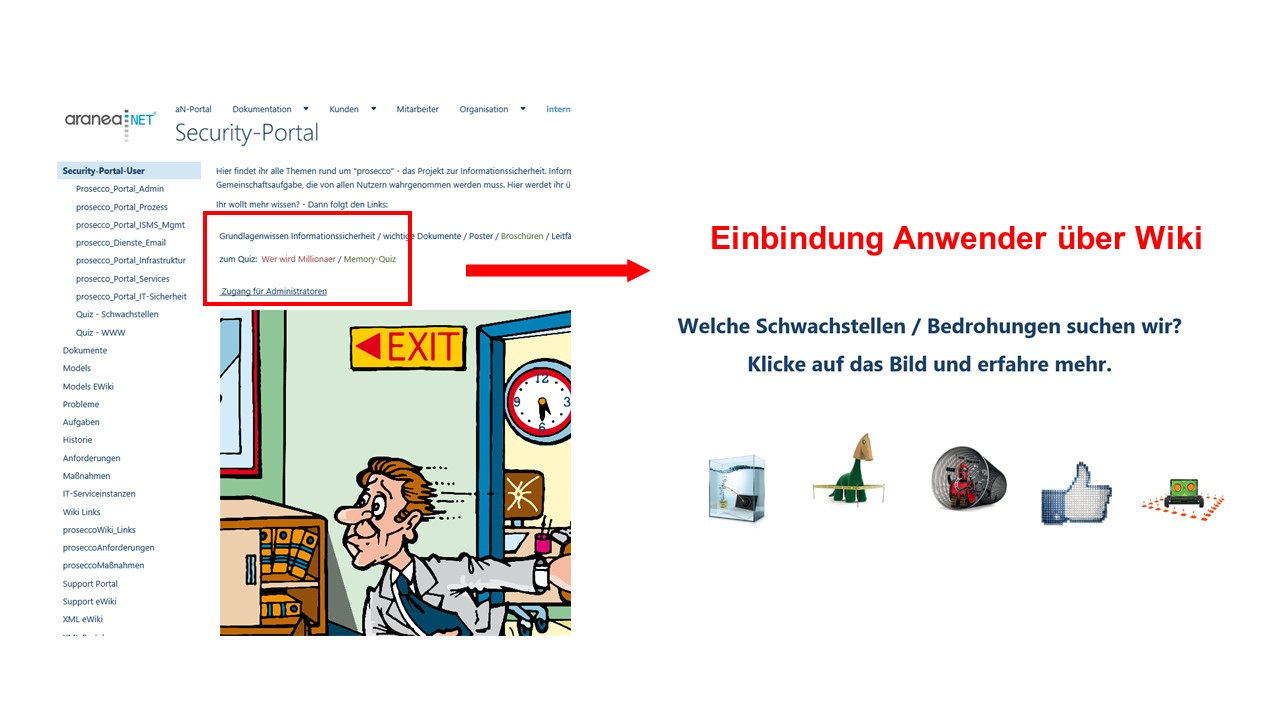

- Sensibilisierungsprogramme / Schulungen

- Aufbau eines Portals für Informationssicherheit (ISMS)

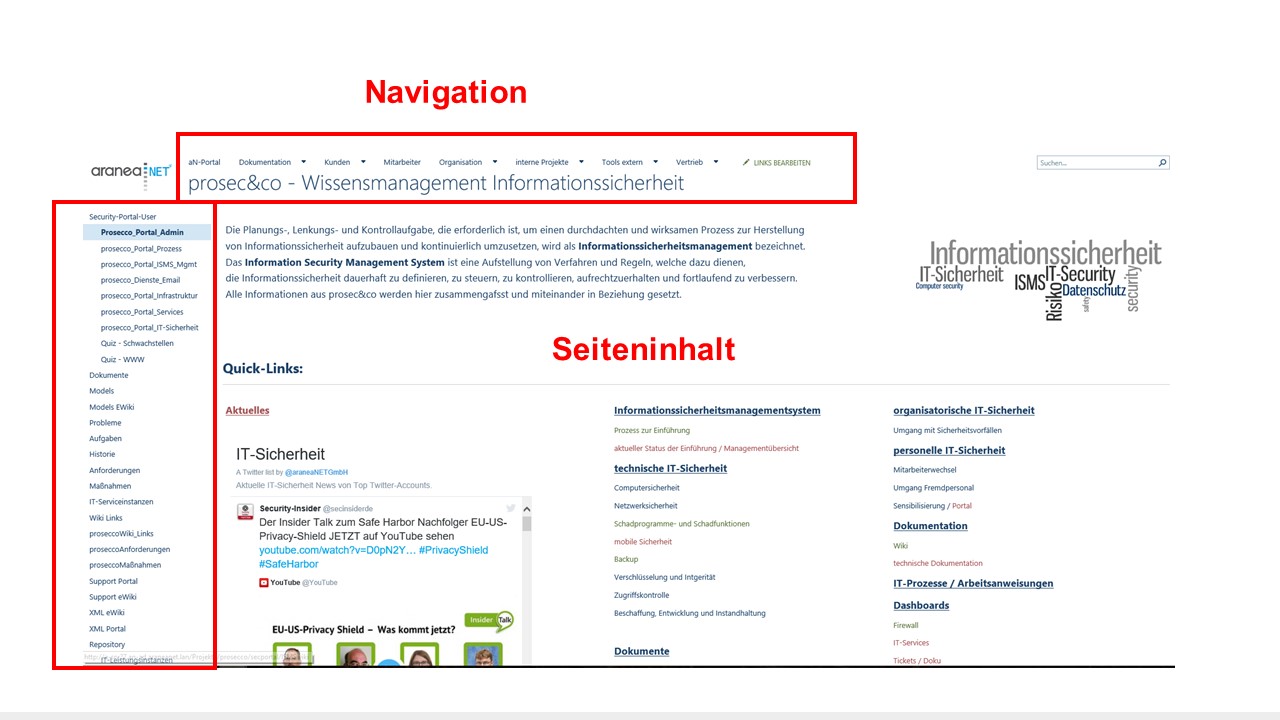

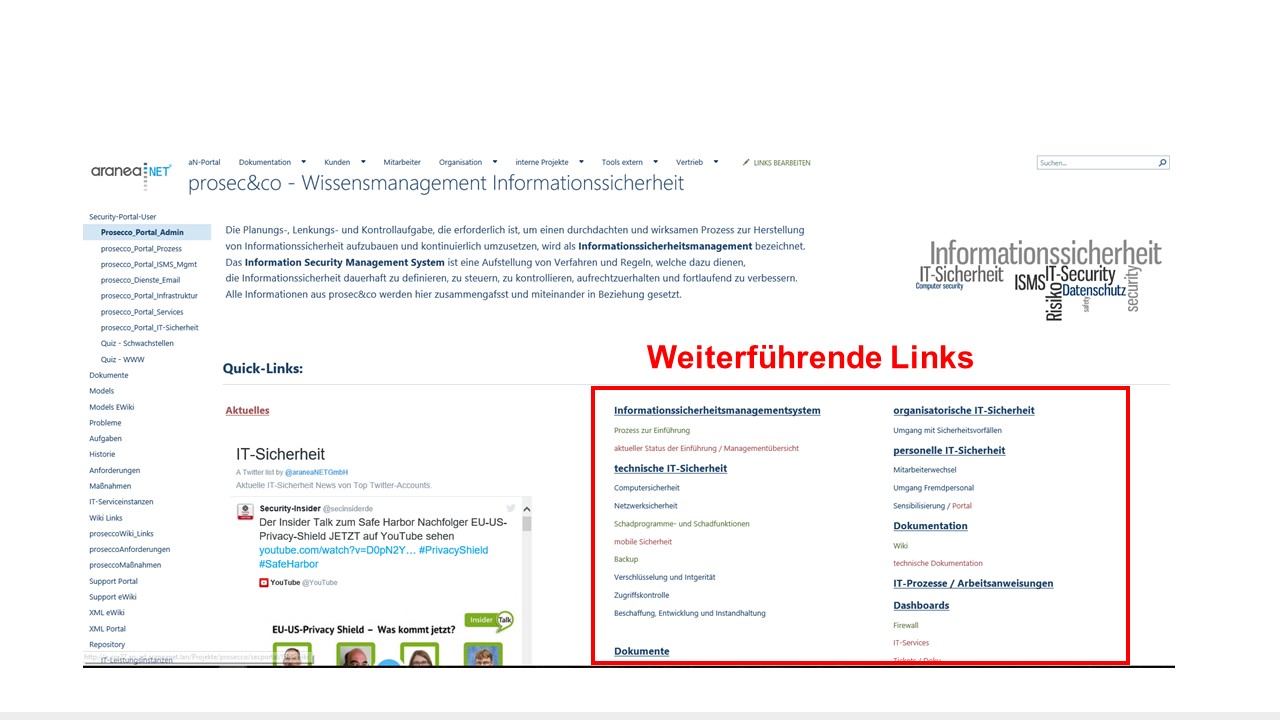

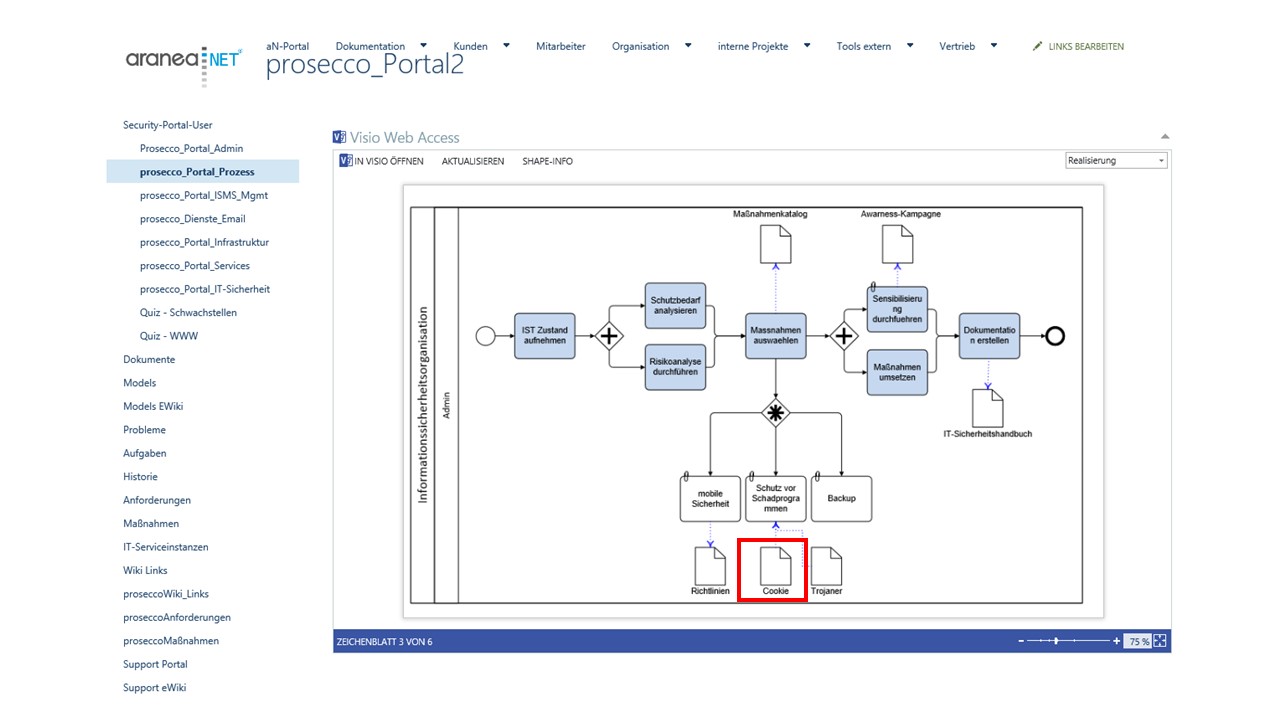

Die Anforderungen steigen - Aufbau eines Portals für Informationssicherheit.

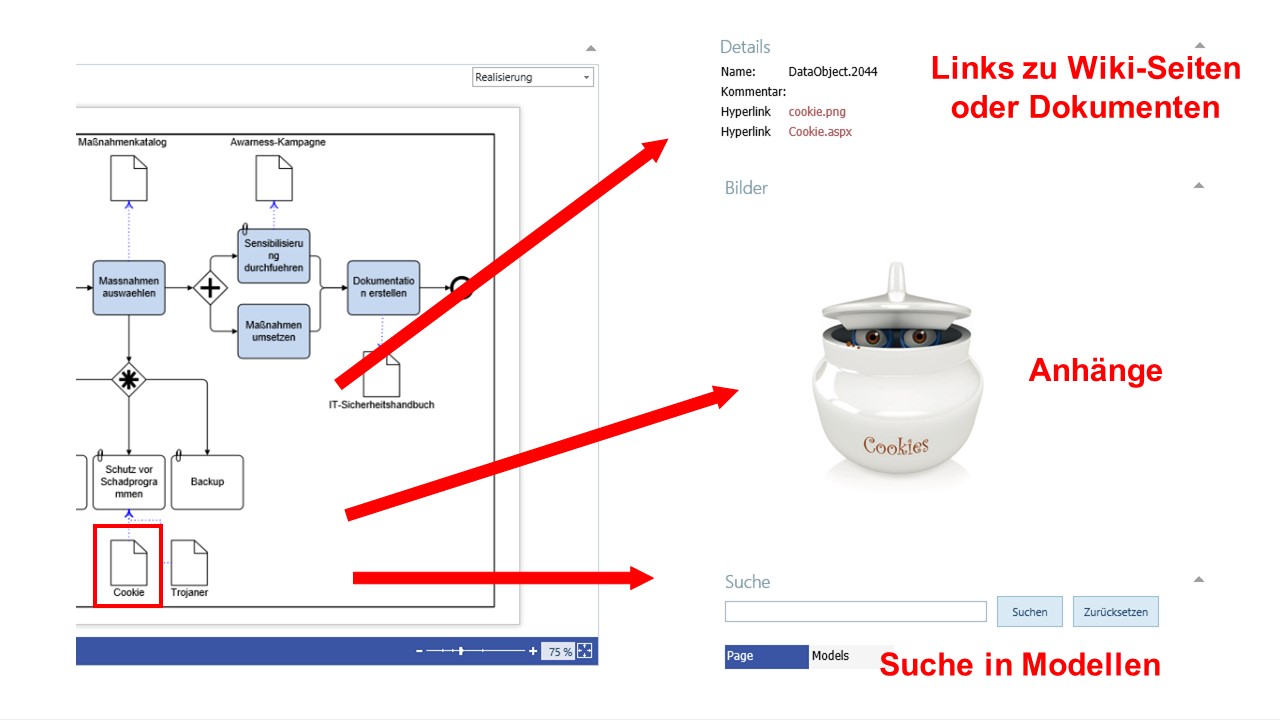

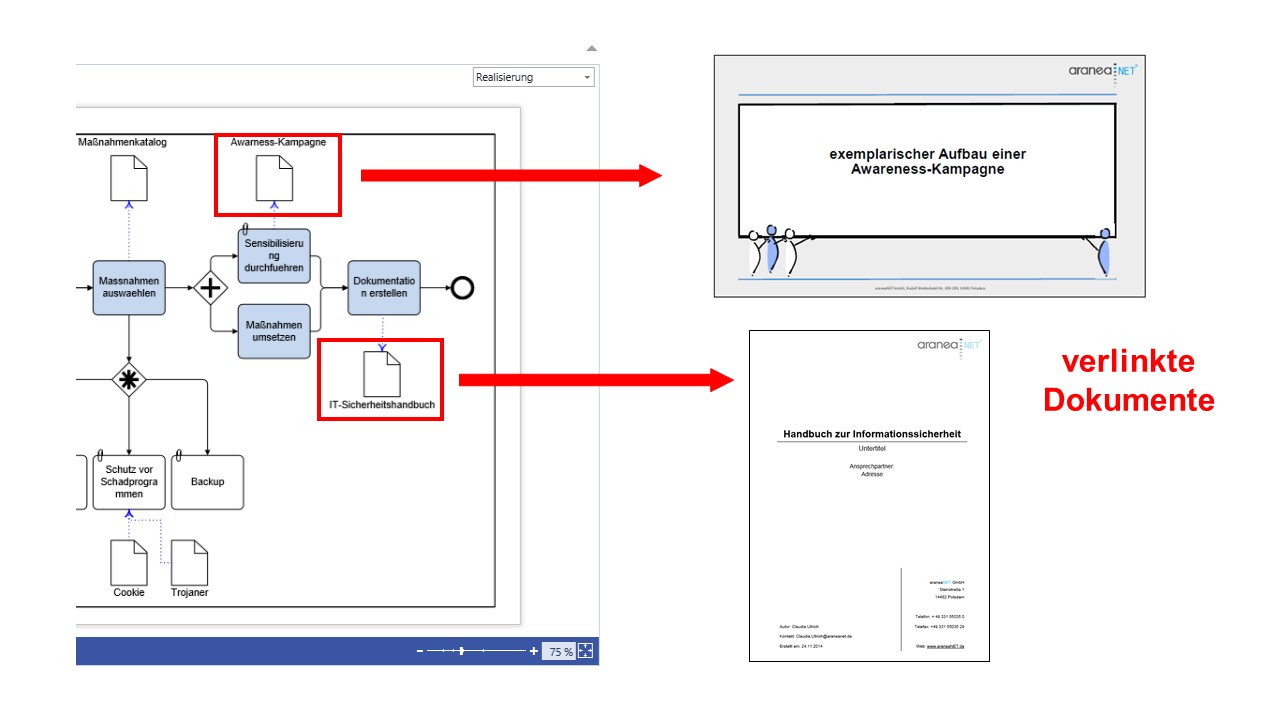

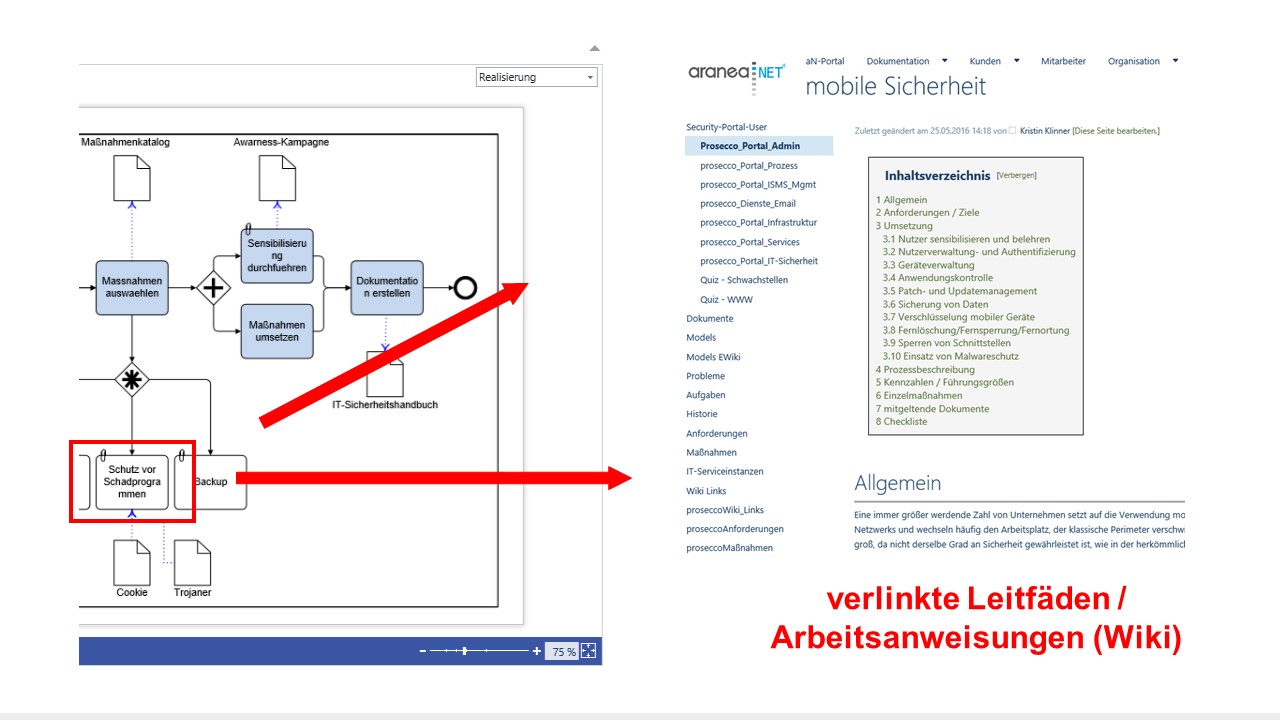

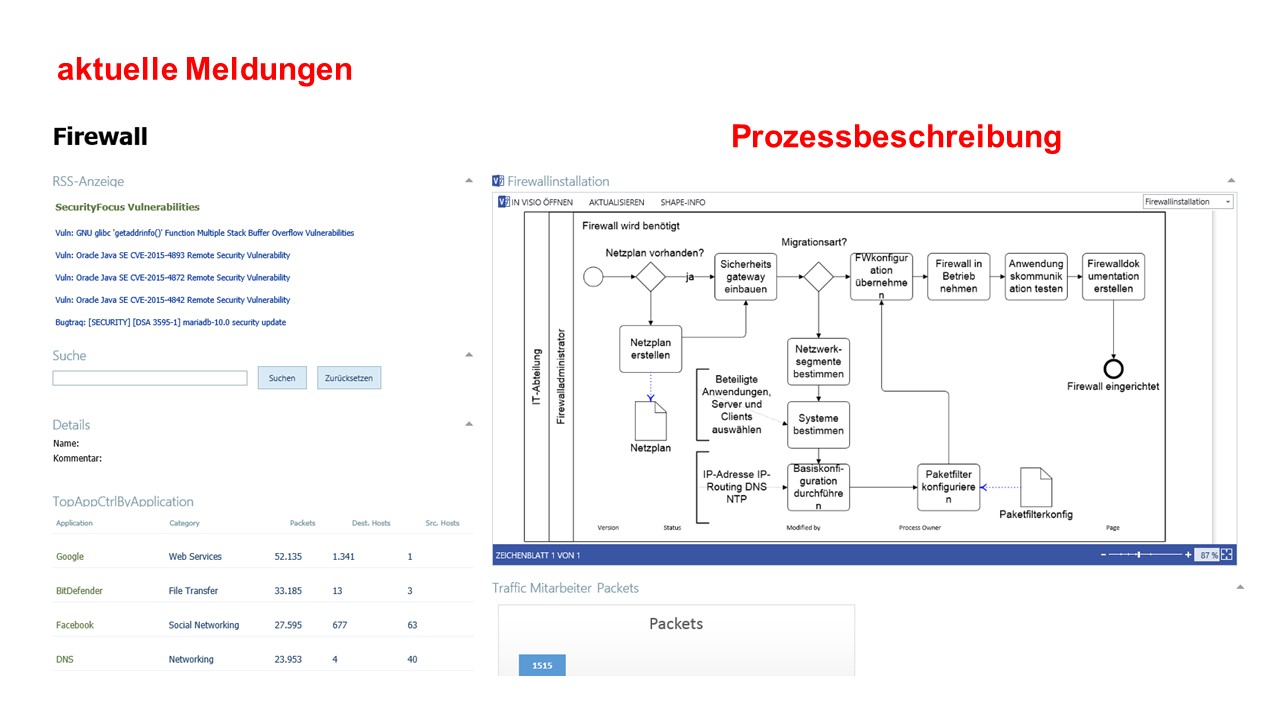

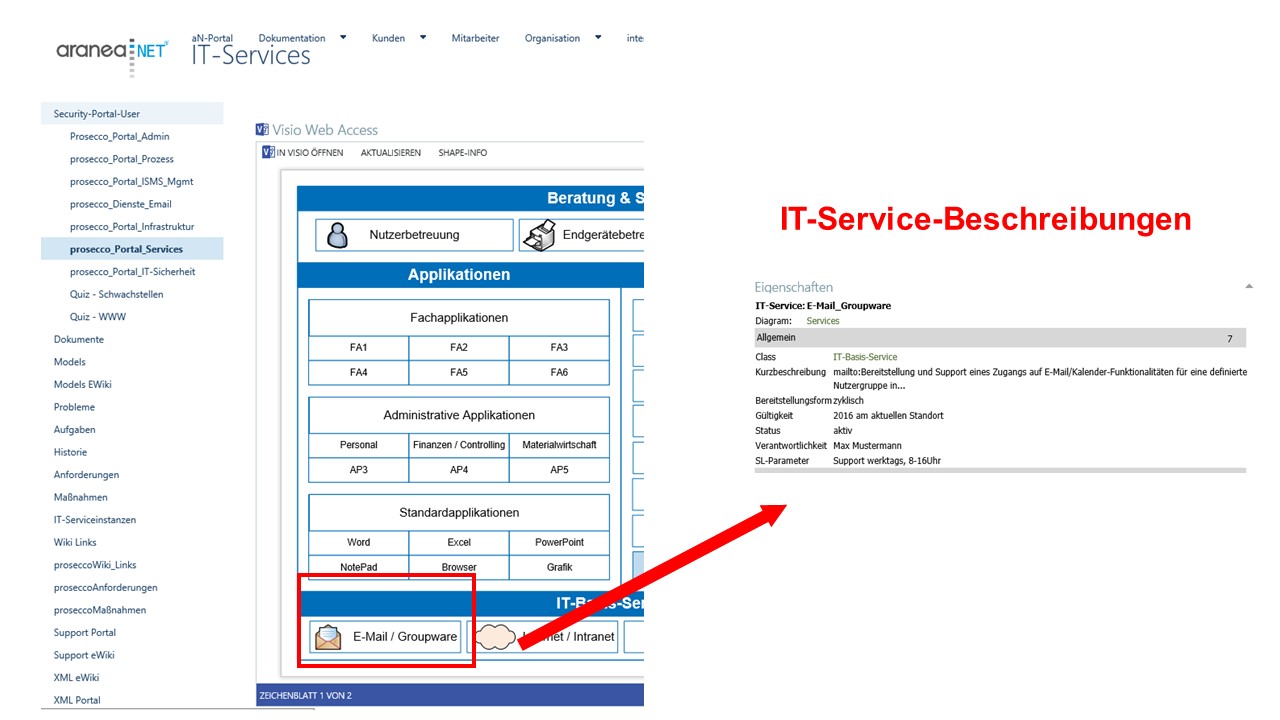

scimendo|security auf Basis von SemTalk, SemTalk Services und Microsoft SharePoint als individuelle Lösung

Wesentliche Inhalte der Lösung sind:

- Abbildung von Informationssicherheitsprozessen

- zentrale und übergreifende Wissenssammlung auf themenspezifische Inhalte

- Einbindung von Maßnahmen, Anforderungen und Checklisten nach ISO/IEC 27001 und BSI

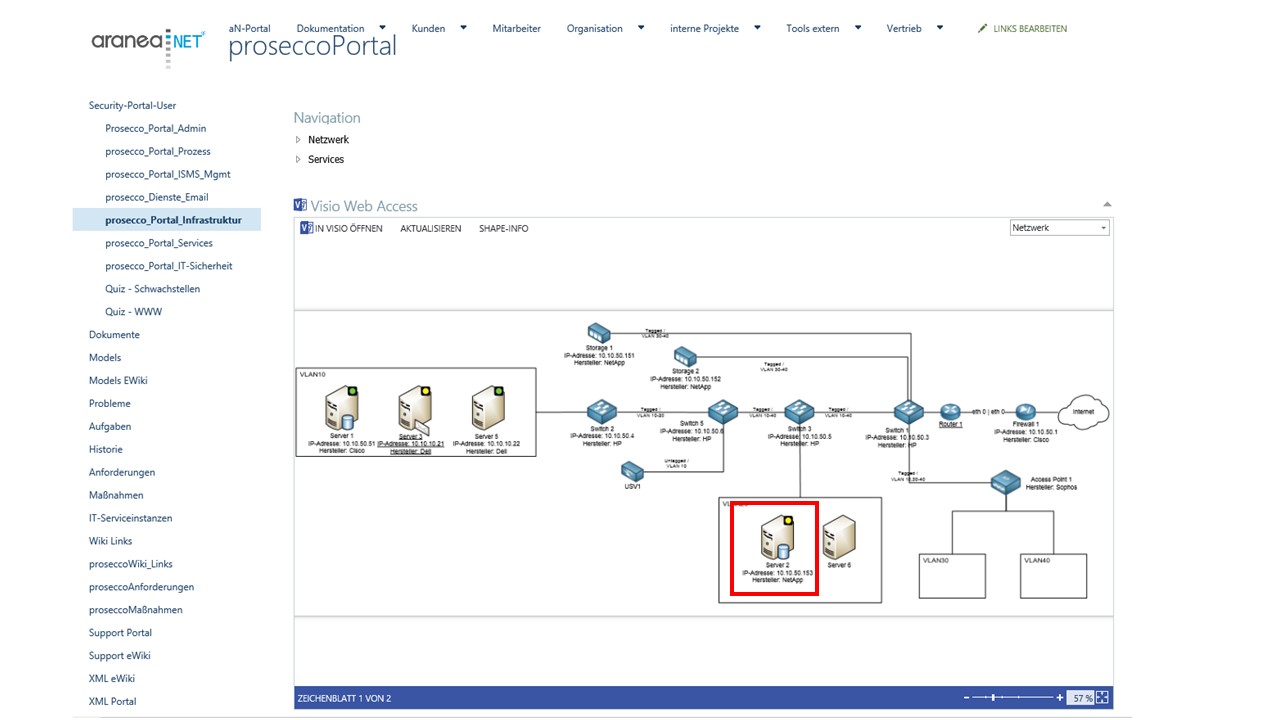

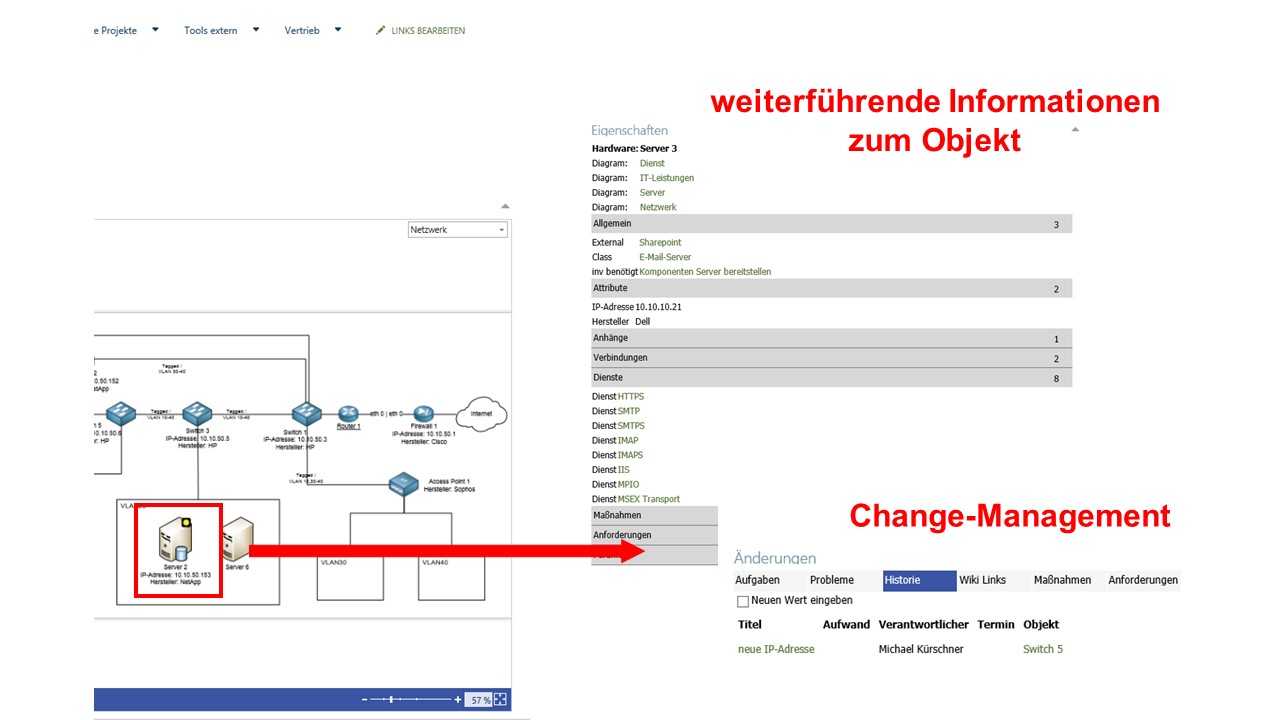

- IT-Dokumentation, z.B.: Abbildung von Richtlinien, Konzepten oder logischen Netzwerkplänen

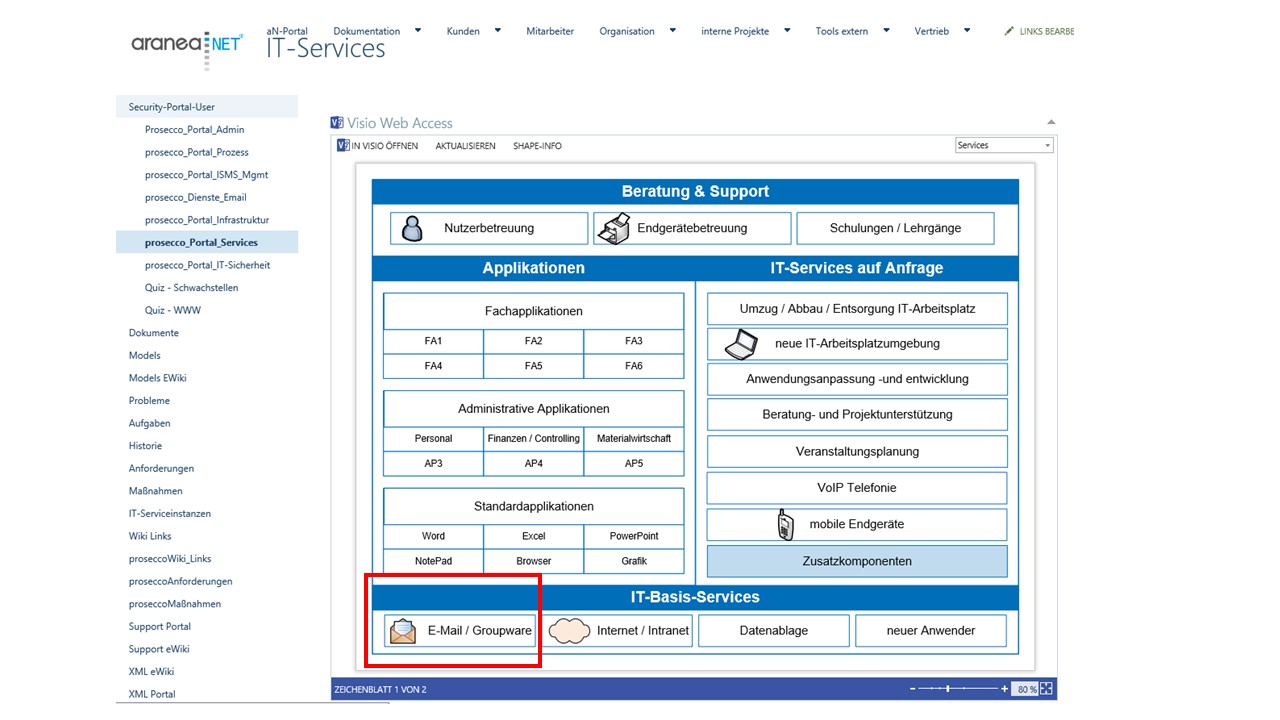

- Darstellung von IT-Diensten, IT-Systemem und IT-Funktionen

- Integration IT-Service-Kataloge und IT-Leistungs-Kataloge

- logische Verknüpfung von IT-Services, IT-Leistungen, IT-Systemen und Prozessmodellen

- zentrales Datenrepository in Form von Listen und Bibliotheken

- Übersichtliche, unabhängige Portalseiten

- Standardisierte Wiki-Seiten zur Dokumentation

- Metadaten- und Volltext-Suche

- Dokumentensteuerung

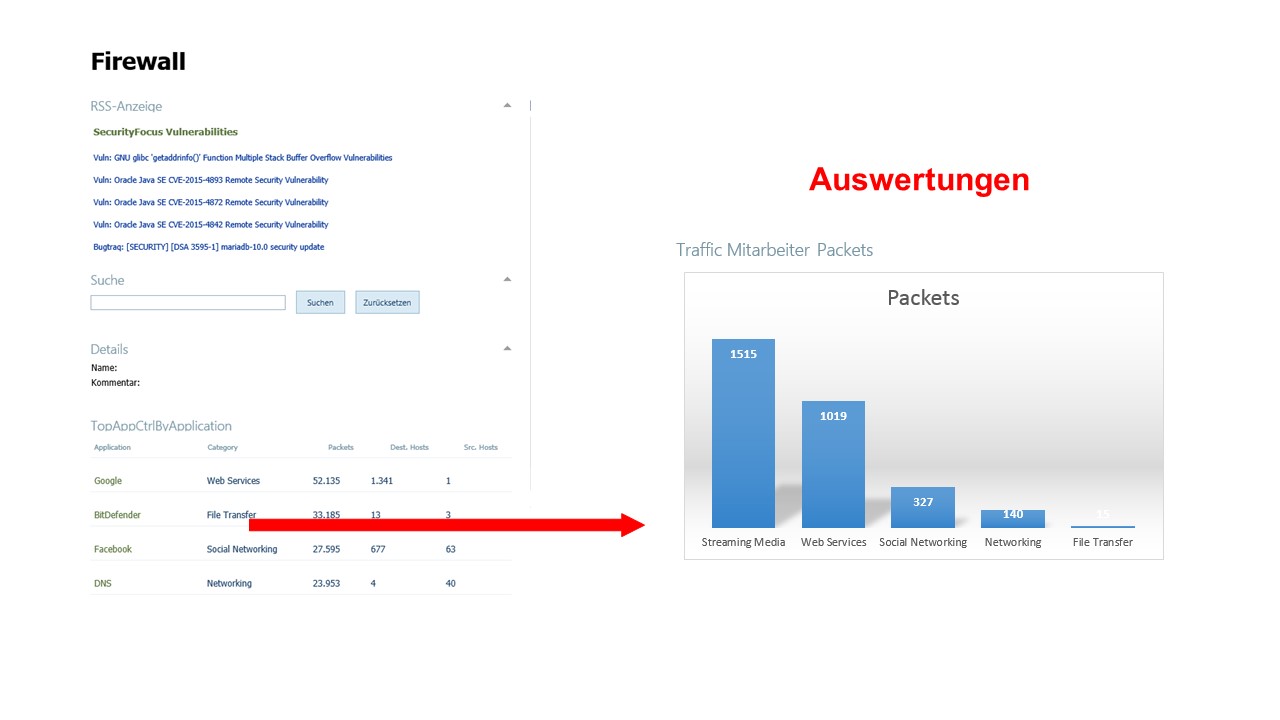

- erweiterte Webparts für Informationssicherheitsmanagement

- Reporting

Einblicke in mögliche Portalseiten:

Ihre Ansprechpartner für IT-Service-Management, IT-Management und Informationssicherheit:

Claudia Ullrich

Consulting

Tel.: +49 331 55035-19

claudia.ullrich(at)araneaNET.de

Martina Huster

Vertrieb

Tel.: +49 331 55035-11

martina.huster(at)araneaNET.de